Bezpieczeństwo IT

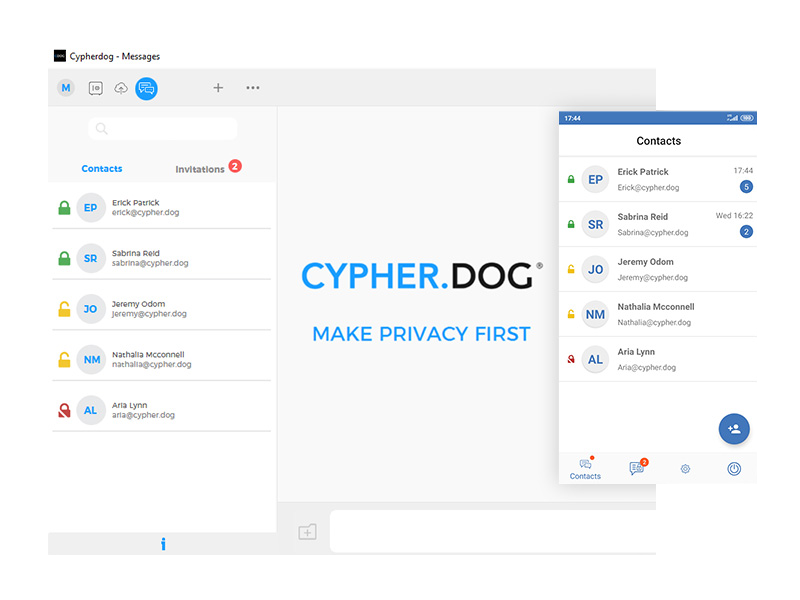

Bezpieczny komunikator Cypherdog to zaawansowana aplikacja do bezpiecznej komunikacji pomiędzy użytkownikami. Pozwala ona na bezpieczne przesyłanie plików, szyfrowanie czatu, oferuje usługę storage w chmurze oraz szyfrowanie lokalne zasobów.

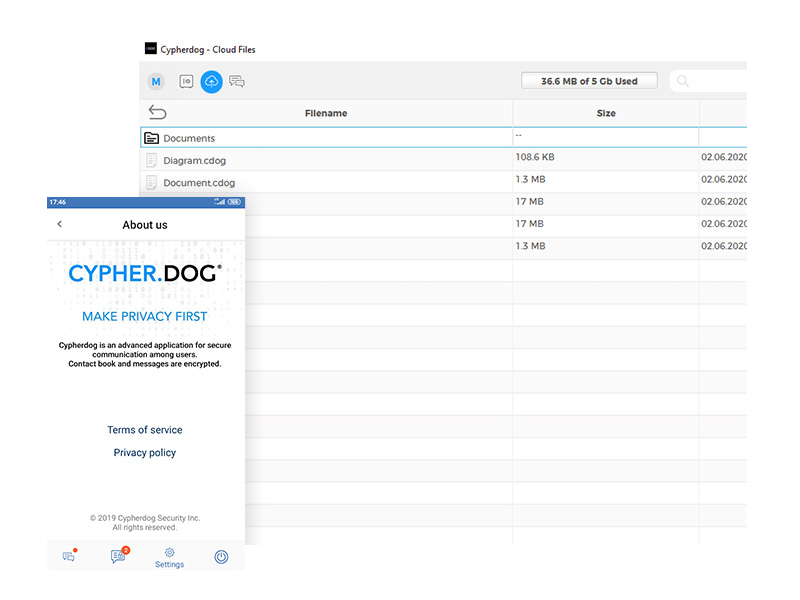

Przesyłaj bezpiecznie pliki

Bezpieczny komunikator Cypherdog umożliwia wysyłanie plików we wszystkich formatach i rozmiarach w sposób bezpieczny – szyfrowanie end-to-end, na którym oparta jest nasza technologia, pozwala na udostępnianie plików wśród swoich kontaktów, mając pewność, że nikt nie jest w stanie ich przechwycić. Ani my, ani żadna inna „zaufana trzecia strona”, nie ma dostępu do niezaszyfrowanej wersji Twoich plików. Jednocześnie, dzięki potwierdzeniu tożsamości swoich kontaktów w rejestrze blockchain, wiesz na pewno, że nikt nie podszywa się pod osobę, z którą się komunikujesz.

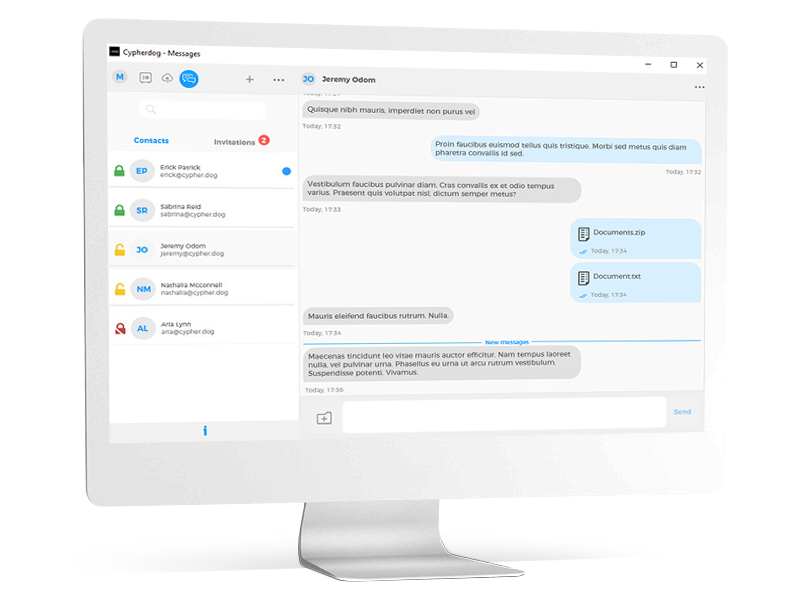

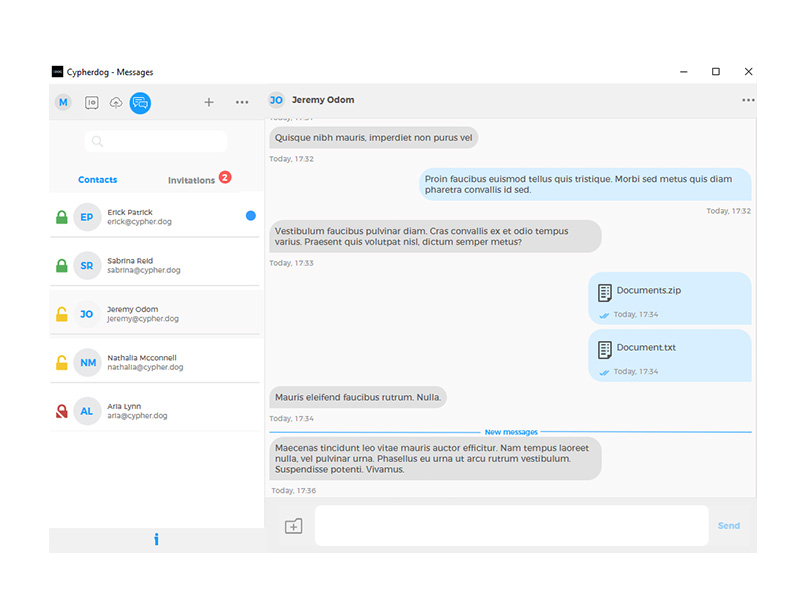

Korzystaj z czatu z szyfrowaniem komunikacji

Bezpieczny komunikator Cypherdog to także czat do rozmów tekstowych. Poza oczywistym dla nas faktem mocnego szyfrowania całej komunikacji pomiędzy urządzeniami użytkowników, zastosowaliśmy w systemie rozwiązania, gwarantujące najwyższy poziom prywatności:

• wszystkie książki adresowe naszych użytkowników są zaszyfrowane (pełna anonimowość kontaktów)

• nie wiemy kogo zapraszają do czatu nasi użytkownicy (pełna anonimowość faktu nawiązania konwersacji)

• nie wiemy kiedy i kto z kim rozmawia (pełna anonimowość komunikacji)

• nie wiemy co przesyłają użytkownicy – szyfrowanie end-to-end (pełna poufność i integralność wiadomości)

• nie zapisujemy żadnych danych na dyskach twardych naszych serwerów (komunikacja w całości przenoszona jest za pomocą pamięci RAM)

• wszystkie zaszyfrowane anonimowe wiadomości na naszych serwerach usuwane są bezwzględnie po 24 godzinach i nie pozostaje po nich żaden ślad (żadne dane nie są zapisywane na dyski twarde serwerów). Jesteśmy pewni, że zaproponowane przez nas rozwiązania są unikatowe i zapewniają najwyższy poziom poufności i anonimowości komunikacji

Zarządzaj swoimi plikami w szyfrowanej chmurze

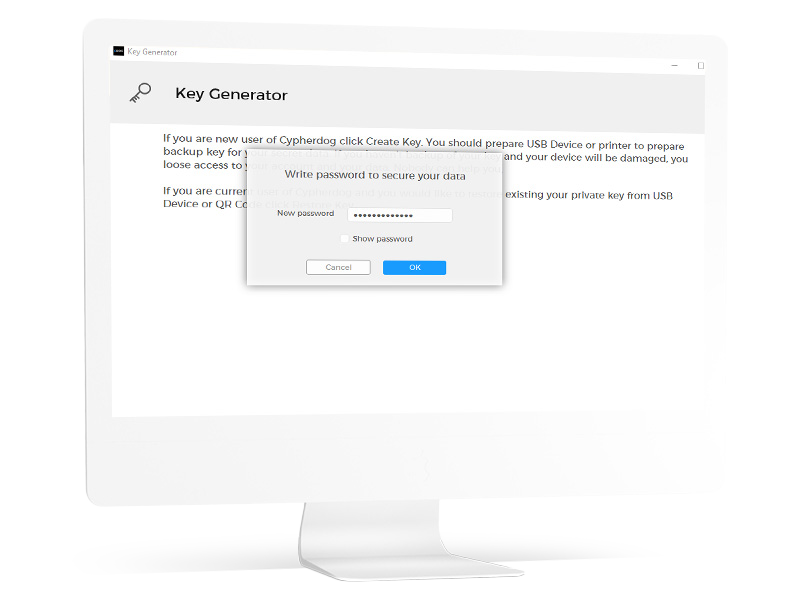

Szyfruj pliki lokalnie na swoim urządzeniu

Klucz prywatny, który zabezpiecza całą komunikację w systemie zapisany jest TYLKO i WYŁĄCZNIE na Twoim dysku. Tylko TY masz dostęp do klucza, który pozwala na zaszyfrowanie Twoich plików, prowadzenie konwersacji na chacie, zarządzanie Twoimi urządzeniami czy książką adresową. Szyfrowanie całej komunikacji w każdym przypadku odbywa się lokalnie na Twoim urządzeniu. Możesz wykorzystać ten fakt by lokalnie zaszyfrować Twoje poufne pliki.

Zobacz jakie to proste

Przykłady zastosowań: